На следующий день после начала масштабной атаки вируса-шифровальщика Petya впервые за полгода дал о себе знать его создатель. Разработчик вредоносного ПО, называющий себя Янусом, появился в Twitter с предположением, что его изобретение удастся взломать. Ранее среди экспертов распространилось предположение, что под охватившую планету вирусную атаку могло быть замаскировано тестирование кибероружия или попытка вывести из строя инфраструктуру конкретного государства.

По данным The Daily Beast, ранним утром в среду, когда глобальная атака Petya уже была приостановлена, разработчик вируса написал в Twitter: "Мы вернулись и рассматриваем NotPetya. Возможно, его удастся взломать нашим личным ключом?" Издание отмечает, что продавать вирус другим хакерам его разработчик начал в марте 2016 года. С декабря он не подавал о себе никаких вестей.

По данным эксперта по безопасности, известной под псевдонимом Hasherezade, Янус - единственный обладатель исходного кода Petya, отмечается в статье. "Исходник так никуда и не просочился. Его могли продать, но я так не считаю", - считает собеседница издания, статью которого перевела InoPressa.

По мнению автора статьи, запись Януса в Twitter косвенно доказывает его непричастность к произошедшей 27 июня атаке. Ранее эксперты высказали предположение, что под кибератаку с использованием Petya на самом деле могло быть замаскировано тестирование кибероружия спецслужбами какой-либо страны.

Также предполагалось, что за действиями распространителей вируса могла скрываться попытка вывести из строя критическую инфраструктуру Украины, которая в наибольшей степени пострадала от вирусной атаки. Этого мнения придерживается основатель провайдера кибербезопасности Comae Technologies Маттье Суше. "Это кто-то, кто хочет отключить Украину и создать видимость того, что поработал вирус-вымогатель. Мотив политический - так же, как в декабре с электросетью ", - уверен эксперт.

Ранее стало известно, что на Украине, которая первой пострадала от распространения вредоносной программы, вирус Petya изначально распространялся через программу M.E. Doc, которая пришла на замену российского софта для бухгалтерии "1С", после того как президент Петр Порошенко ввел санкции против российских IT-компаний.

Программа M.E. Doc была установлена в сотнях государственных учреждений и коммерческих организаций на Украине, и именно поэтому, по мнению экспертов, кибератака имела такой масштабный характер. В результате заражения шифровальщиком на Украине из строя вышли компьютерные сети аэропортов, железнодорожных вокзалов, банков, операторов сотовой связи, энергетических компаний, АЭС и госучреждений.

Кроме того, главный эксперт ООН по киберпреступности Нил Уолш предполагал, что главным мотивом распространителей вируса были не деньги. Специалист не исключил, что вирусная атака могла быть организована на уровне государства.

При этом вирус, использовавшийся в ходе атаки, был основан на Petya, но сильно модифицирован. В "Лаборатории Касперского" новую версию шифровальщика назвали NotPetya.

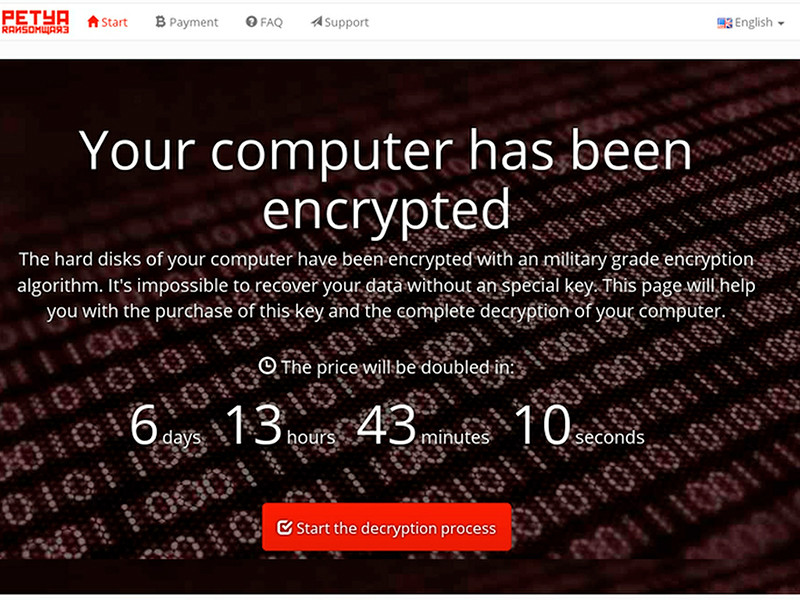

Также эксперты компании выяснили, что жертвы вируса не смогут вернуть доступ к зашифрованным данным на своем компьютере даже после выплаты выкупа вымогателям. Платить злоумышленникам бессмысленно, поскольку у них все равно нет возможности расшифровать данные.

Атака вируса Petya началась 27 июня. Первыми от нее пострадали российские и украинские нефтяные, телекоммуникационные и финансовые компании. По предварительным оценкам компании Group-IB, вирус атаковал около 80 компаний, большинство из которых - украинские. В России были атакованы, в частности, "Роснефть", "Башнефть", а также, по неофициальным данным, "Газпром".

Шифровальщик распространяется аналогично нашумевшему в мае вирусу WannaCry. Petya блокирует компьютеры и требует 300 долларов в биткойнах за разблокировку. В США уже начали расследование новой масштабной кибератаки. По данным СМИ, в ней были использованы программные средства, разработанные при поддержке Агентства национальной безопасности (АНБ) США.